حملات XSS (Cross Site Scripting) از متداولترین آسیبپذیریهای امنیتی در دنیای وب هستند که در آن، مهاجم میتواند کدهای مخرب جاوا اسکریپت را به صفحات وب تزریق کرده و مستقیماً کاربران سایت را هدف قرار دهد. این حملات میتوانند منجر به سرقت اطلاعات حساسی مانند کوکیها، توکنهای نشست (Session Token) و حتی دسترسی به حسابهای بانکی شوند.

در ادامه این مقاله از آموزش های امنیت، با انواع حملات XSS، روش عملکرد آنها و راهکارهای پیشگیری مؤثر آشنا میشوید. این مطلب راهنمایی کامل برای توسعهدهندگان و مدیران سایتهاست که به دنبال محافظت واقعی از کاربران و دادههای خود هستند.

یکی از مهمترین راههای پیشگیری از این نوع حملات، استفاده از کدنویسی امن و میزبانی سایت روی یک زیرساخت مطمئن و محافظتشده است. پیشنهاد میکنیم اگر قصد راهاندازی یا ارتقاء سایت خود را دارید، حتماً از خدمات هاست امن و حرفهای وبرمز استفاده کنید تا علاوه بر عملکرد پایدار، امنیت سایت شما نیز تضمین شود. برای اطلاعات بیشتر مقاله هاست چیست را بخوانید.

حملات XSS (Cross Site Scripting) چیست؟

حملات XSS (Cross-Site Scripting) نوعی حمله امنیتی است که به هکرها این امکان را میدهد که کدهای مخرب (معمولاً JavaScript) را در وبسایتهای معتبر و قابل اعتماد تزریق کنند. این نوع حملات میتواند به مهاجمان اجازه دهد که به اطلاعات حساس کاربران دسترسی پیدا کنند، مانند کوکیها، نشانههای احراز هویت و دادههای شخصی.

انواع حملات XSS

- XSS نوع ذخیرهشده (Stored XSS):

- در این نوع حمله، کد مخرب به صورت دائمی در سرور وب ذخیره میشود. به عنوان مثال، این کد میتواند در پایگاه داده یا سیستم مدیریت محتوا (CMS) ذخیره شود. هر زمان که کاربر به صفحهای که شامل این کد مخرب است، دسترسی پیدا کند، کد اجرا میشود.

- XSS نوع منعطف (Reflected XSS):

- این نوع حمله زمانی رخ میدهد که کد مخرب به صورت آنی از طریق URL یا پارامترهای درخواست به سرور ارسال میشود و سپس به عنوان بخشی از پاسخ سرور بازگردانده میشود. این حمله معمولاً نیاز به تعامل کاربر دارد، مانند کلیک بر روی لینک آلوده.

- XSS نوع DOM-Based:

- در این نوع حمله، کد مخرب در سمت کلاینت (مرورگر) اجرا میشود و به صورت مستقیم بر روی Document Object Model (DOM) تاثیر میگذارد. این نوع حمله معمولاً به صورت تغییر در آدرس URL یا ورودی کاربر صورت میگیرد.

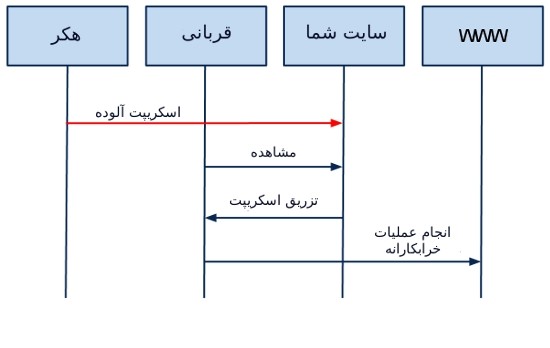

نحوه عملکرد حملات XSS

- تزریق کد: مهاجم کد مخرب را در یک صفحه وب معتبر تزریق میکند.

- جذب کاربران: کاربران به صفحه آلوده هدایت میشوند و بدون اینکه متوجه شوند، کد مخرب اجرا میشود.

- سرقت اطلاعات: کد مخرب میتواند اطلاعاتی مانند کوکیها، نام کاربری، رمز عبور و دادههای دیگر را سرقت کند یا به انجام اقدامات غیرمجاز بپردازد.

پیامدهای حملات XSS

- سرقت اطلاعات حساس: مهاجم میتواند به راحتی به اطلاعات خصوصی کاربران دسترسی پیدا کند.

- جعل هویت: با دسترسی به توکنهای احراز هویت، مهاجم میتواند به حساب کاربری کاربر وارد شود و از آن سوءاستفاده کند.

- تخریب اعتبار سایت: چنین حملاتی میتواند به اعتبار و اعتماد کاربران به سایت آسیب بزند.

راههای پیشگیری

- استفاده از تکنیکهای اعتبارسنجی ورودیها و خروجیها.

- پیادهسازی سیاستهای CSP (Content Security Policy).

- جلوگیری از استفاده از کدهای جاوا اسکریپت در ورودیهای کاربران.

- استفاده از هدرهای امنیتی مناسب مانند X-XSS-Protection.

به طور کلی، حملات XSS یکی از تهدیدات جدی در دنیای وب هستند و آگاهی و اقدامات پیشگیرانه میتوانند به کاهش این خطرات کمک کنند.

روش های حمله XSS

در این نوع حمله، هکر با سوءاستفاده از ضعفهای امنیتی وبسایت (مثلاً در بخش نظرات یا فرمهای ورودی)، کدی مخفی را اجرا میکند که میتواند اطلاعات مهمی مانند کوکیها (Cookies) یا اطلاعات نشست (Session) کاربر را سرقت کند. این اطلاعات سپس برای دسترسی غیرمجاز به حسابهای کاربری استفاده میشوند. دریافت خدمات پشتیبانی سایت وردپرسی میتواند به شناسایی و رفع این ضعفها کمک کند.

هنگامی که کاربر وارد یک حساب اینترنتی مانند ایمیل، حساب بانکی یا حساب های دیگر میشود اطلاعاتی (کوکی ها) روی کامپیوتر کاربر ذخیره میشود..

به طور مثال امکان دارد پس از ورود اطلاعات یک کاربر مانند نام کاربری و رمز عبور در سایت یکی از بانکها یا موسساتی که در برابر XSS محافظت نشده اند، این اطلاعات توسط هکر، بدون اینکه کاربر آگاهی یابد، سرقت شود و سپس حساب بانکی کاربر مورد دستبرد واقع شود. این روش در مورد بقیه حساب های کاربری اینترنتی هم امکان پذیر است.

مقاله مرتبط: حملات داس و دیداس چیست؟ راهنمای DDoS و DoS و راههای مقابله

روش های مقابله با XSS

حملات XSS (Cross-Site Scripting) یکی از رایجترین و خطرناکترین نوع حملات وب هستند که به مهاجمان اجازه میدهند تا کدهای مخرب را به صفحات وب اضافه کنند و کاربران را هدف قرار دهند. برای مقابله با این نوع حملات، میتوان از روشهای زیر استفاده کرد:

- تجزیه و تحلیل ورودیها: تمام ورودیهای کاربر باید به دقت بررسی و تایید شوند. از توابع معتبر برای جلوگیری از وارد شدن کدهای مخرب استفاده کنید.

- استفاده از کدهای HTML ایمن: هنگام نمایش محتوای کاربر، از توابعی مانند

htmlspecialchars()در PHP یا معادلهای آن در زبانهای دیگر استفاده کنید تا کاراکترهای خاص HTML را تبدیل کنید. (مقاله مرتبط: html چیست؟) - اجتناب از استفاده مستقیم از ورودیها در HTML: از قرار دادن ورودیهای کاربر به صورت مستقیم در HTML خودداری کنید. به جای آن، از روشهای ایمن مانند JSON برای تبادل دادهها استفاده کنید.

- استفاده از HTTP Headers مناسب:

- Content Security Policy (CSP): با تنظیم CSP، میتوانید کنترل کنید که کدام منابع مجاز به بارگذاری بر روی وبسایت شما هستند.

- X-XSS-Protection: با استفاده از این هدر، میتوانید مرورگر را برای جلوگیری از بارگذاری محتوای مشکوک تنظیم کنید.

- اجتناب از استفاده از جاوا اسکریپت در ورودیها: از وارد کردن کدهای جاوا اسکریپت در ورودیهای کاربر اجتناب کنید و اطمینان حاصل کنید که ورودیها در محل مناسب استفاده میشوند.

- استفاده از فریمها و Iframes ایمن: اگر از فریمها یا Iframes استفاده میکنید، اطمینان حاصل کنید که آنها در شرایط ایمن بارگذاری شوند و از محتوای خارجی مشکوک جلوگیری کنید.

- آموزش و آگاهی کارکنان: کارکنان و توسعهدهندگان باید در مورد خطرات XSS و بهترین شیوههای ایمنی آگاه شوند تا بتوانند به طور موثری از سیستمها محافظت کنند.

- استفاده از فریمورکهای ایمن: بسیاری از فریمورکهای مدرن به طور پیشفرض اقدامات ایمنی را در برابر حملات XSS ارائه میدهند. استفاده از این فریمورکها میتواند امنیت را افزایش دهد.

با پیروی از این روشها و ایجاد فرهنگ امنیتی در میان تیمهای توسعه و کاربران، میتوان به طرز مؤثری از حملات XSS جلوگیری کرد.

ارتباط بین SSL و XSS

- حفاظت از ارتباطات: گواهی SSL ارتباطات بین کاربر و سرور را ایمن میکند، به این معنی که دادهها در حین انتقال بین این دو نقطه رمزگذاری میشوند. این به جلوگیری از حملات “Man-in-the-Middle” (MitM) کمک میکند، اما از حملات XSS جلوگیری نمیکند.

- تأثیر بر اعتماد کاربران: وجود گواهی SSL به کاربران اطمینان میدهد که وبسایت ایمن است. با این حال، اگر وبسایت به درستی از ورودیهای کاربر محافظت نکند، مهاجمان میتوانند از آسیبپذیریهای XSS سوءاستفاده کنند.

خرید SSL و استفاده از آن برای رمزگذاری ارتباطات یک قدم ضروری برای افزایش امنیت وبسایت است، اما برای جلوگیری از حملات XSS و سایر حملات وب، باید از روشهای دیگر امنیتی نیز استفاده شود. لذا، یک رویکرد چند لایه برای امنیت وبسایت بهترین نتیجه را به همراه خواهد داشت.

برای اینکه حمله گر بتواند کد مخرب جاوا اسکریپت را روی مرورگر قربانی اجرا کند، ابتدا نیاز است تا راهی برای ورود به صفحه وبسایت و قرار دادن کد در آن پیدا کند. یک راهکار برای این مورد استفاده از تکنیکهای مهندسی اجتماعی (social engineering) است. حمله گر از این طریق میتواند کاربر را ترغیب به بازدید از صفحهای کند که در آن کدهای مخرب فعال هستند.

برای اجرایی شدن حمله XSS ، صفحات و دیتابیس مرورگر قربانی بایستی مقادیر ورودی توسط بازدید کننده را شامل شود. به عنوان مثال، این کد فرضی، جدیدترین نظر ثبت شده در یک صفحه را نمایش میدهد:

این دستور فرضی، آخرین و جدیدترین نظر ثبت شده را از داخل دیتابیس خوانده و روی صفحه مرورگر به کاربر نمایش میدهد.

این کد در برابر حملات XSS آسیب پذیر است زیرا حمله کننده میتواند اسکریپت مخرب خود را در قالب یک نظر به سمت دیتابیس و سایت ارسال کند.

مطلب مرتبط: دیتابیس چیست؟ راهنمای کامل انواع پایگاه های داده DataBase

مثلا:

مرورگر بازدیدکنندگان در واقع این کد را اجرا خواهد کرد:

وقتی که این صفحه توسط مرورگر لود شود، اسکریپت مخرب به طور اتوماتیک و بدون اطلاع بازدید کننده اجرا خواهد شد.

عواقب این گونه حملات توسط جاوا اسکریپت ممکن است بلافاصله نمایان نشود. چرا که مرورگرها کدهای جاوا اسکریپت را به صورت کنترل شده و محدود اجرا میکنند و دسترسی خیلی محدودی به سیستم عامل کاربر و فایلهای کاربر دارند.

اما از آنجایی که جاوا اسکریپت به موارد زیر دسترسی دارد، باید این موضوع را جدی گرفت:

• کدهای مخرب جاوا اسکریپت مانند دیگر کدها به element های دیگر وب سایت مانند کوکی (cookie) دسترسی دارد. کوکیها معمولا شامل session token میشوند. (session token کلیدی میباشد که هویت کاربر را برای سایت مشخص میکند). با داشتن session token حمله کننده میتواند خود را به عنوان کاربر واقعی سایت جا بزند.

• جاوا اسکریپت میتواند به صورت خودسرانه در DOM مرورگر تغییرات ایجاد کند.

یکی از روشهای مهم مقابله با XSS، اعتبارسنجی دقیق ورودیهای کاربر و پاکسازی (Sanitization) خروجیها قبل از نمایش در مرورگر است. استفاده از فایروال برنامههای وب (WAF) نیز میتواند لایه دفاعی مؤثری در برابر تزریق اسکریپتهای مخرب ایجاد کند. این اقدامات بخشی از فرآیند برنامه نویسی اختصاصی سایت و اپ و طراحی سایت اختصاصی و امن محسوب میشوند.

آیا حملات XSS مربوط به خود کاربر میشود؟

اگر شخصی با استفاده از حمله XSS به صورت خودسرانه اسکریپتهای مخرب جاوا را روی سایت شما اجرا کند، امنیت وبسایت شما پایین آمده و در معرض خطر قرار میگیرد. XSS فقط مشکل کاربر نیست و هر خطر امنیتی که کاربر سایت شما را تهدید کند، خود شما را هم تهدید خواهد کرد.

حالا کمی در خصوص انواع حملات XSS توضیح میدهیم:

۱. حمله انعکاسی یا غیر مداوم ( Reflected or Non-persistent)

یک حمله غیر مداوم XSS مستقیما توسط خود حمله کننده به سمت سایت ارسال نمیشود. در واقع در این نوع حمله، حمله کننده از وبسایت برای انعکاس کد مخرب به سوی قربانی استفاده میکند. یک مثال ساده از این نوع حمله، ساختن یک URL ساده است که کد مخرب را به قربانی منتقل میکند:

http://example-website.com/search?search_term

حالا کافی است حمله کننده قربانی خود را ترغیب به کلیک کردن روی این لینک و ورود به آن کند. وقتی که کاربر این URL را از سایت درخواست کند، اسکریپتی که حمله کننده نوشته است روی مرورگر قربانی اجرا خواهد شد. چرا که وبسایت، ورودی که از طریق فیلد search_term دریافت کرده است را بدون بررسی و اعتبار سنجی دریافت و قبول کرده است.

مثلا با این روش و با اجرا اسکریپت روی مرورگر قربانی، حمله کننده میتوانند کوکیهای او را به سرقت برده و اطلاعات آن را به دست آورد.

۲. حمله مداوم (Persistent)

این حمله به صورت دائمی است. یعنی نیازی نیست که حمله کننده به صورت دستی لینک مخرب را ساخته و برای قربانی ارسال کند. بلکه او میتواند با وارد کردن کد مخرب در دیتابیس وبسایت، به صورت مداوم تمامی بازدید کنندگان سایت را مورد هدف قرار دهد.

در این روش حمله کننده ابتدا از فرمهای درون وبسایت برای وارد کردن کد مخرب به دیتابیس استفاده میکند. حالا وقتی قربانی از سایت بازدید کرده و صفحهای که به دیتابیس آلوده متصل است را درخواست میکند، وبسایت بدون اطلاع از مخرب بودن آن، صفحه را برای بازدید کننده ارسال کرده و اسکریپتی که حمله کننده نوشته است مانند مثال قبل روی مرورگر او اجرا خواهد شد.

متدهای جلوگیری از حملات XSS

روش اول: Escaping

در این روش اطلاعات ورودی توسط کاربر به نوعی سانسور میشوند. مثلا از ثبت بعضی از کارکترهای خاص مانند > و < که ممکن است در دستورات کد استفاده شوند جلوگیری میشود و باعث میشوند که کدهای مخرب از کار بیفتند.

اگر سایت شما به نوعی است که به کاربران اجازه اضافه کردن کد خود را نمیدهد، راه حل خوب میتواند escape کردن تمامی متون از جمله HTML, URL و Javascript باشد.

ولی در صورتی که سایت از متون غنی(rich text) پشتیبانی میکند مانند سایتها فروم و یا ثبت نظرها، اجرای این روش کمی سخت تر میشود زیرا باید کاراکترهایی که escape میشوند را به دقت انتخاب کنید.

روش دوم: اعتبار سنجی ورودی (Validating Input)

اعتبار سنجی ورودی، پروسهایست که در آن از اطلاعات ورودی به سایت و مرتبط بودن آن اطمینان حاصل میشود. با اعتبار سنجی درست میتوان جلو ورود کدهای مخرب به سایت را گرفت.

در این روش کاربر اجازه ورود یک سری کاراکترهای خاص در فیلدهای مربوط به خود را دارد. مثلا فیلد دریافت شماره تلفن، فقط باید اعداد را دریافت کند و اجازه ورود هر کاراکتری به جز عدد را ندهد.

جمع بندی

حملات XSS تنها یکی از بردارهای حمله رایج هستند. آشنایی با سایر تهدیدات مانند حملات SQL Injection و حملات Phishing به درک بهتر چشمانداز امنیت وب کمک میکند. اتخاذ یک رویکرد جامع امنیتی که شامل دریافت خدمات مدیریت سرور حرفه ای و بهروزرسانی منظم است، ضروری میباشد.

حملات XSS میتوانند عواقب جدی برای وبسایتها و کاربران داشته باشند. با آگاهی از انواع این حملات و اتخاذ تدابیر امنیتی مناسب، میتوان خطرات را به حداقل رساند. همیشه بهروز باشید و از بهترین شیوههای امنیتی پیروی کنید.

برای افزایش امنیت کافی است با استفاده از متدهایی که توضیح داده شد و یا ترکیب این متدها با روشهای دیگری که در مجمعهای اینترنتی به وفور درباره آنها صحبت شده است، جلوی ورود کدها و دستورات ناخواسته را به سایت گرفت تا از به وجود آمدن مشکلات خطرناک برای کاربران وبسایت شما جلوگیری شود.

حملات XSS با اینکه میتوانند برای هر سایتی بسیار خطرناک باشند و تمامی کاربران سایت را تحت حمله قرار دهند، به راحتی هم قابل پیشگیری هستند. بسیاری ازین حملات در خدمات هاست و سرور وبرمز توسط فایروال سرور بلاک میشوند. اگر میخواهید هاست بی دردسر و امن وبرمز را سفارش دهید، صفحه خرید هاست را مشاهده کنید.

سوالات متداول

حملات XSS (Cross-Site Scripting) یکی از رایجترین نوع حملات سایبری هستند که میتوانند به وبسایتها و کاربران آسیب برسانند. در اینجا به برخی از سوالات متداول در مورد این نوع حملات پاسخ میدهیم.

۱. XSS چیست؟

XSS به معنای “Cross-Site Scripting” است و به نوعی حمله اشاره دارد که در آن مهاجم میتواند کدهای مخرب را به وبسایتها تزریق کند. این کدها معمولاً به صورت جاوااسکریپت هستند و میتوانند اطلاعات حساس کاربران را به سرقت ببرند.

۲. انواع حملات XSS کدامند؟

- XSS ذخیرهشده: در این نوع حمله، کد مخرب در سرور ذخیره میشود و به محض بارگذاری صفحه، اجرا میشود.

- XSS منعکسشده: در این نوع، کد مخرب به URL اضافه میشود و با کلیک کاربر بر روی لینک، اجرا میشود.

- XSS DOM-based: این نوع حمله با تغییرات در Document Object Model (DOM) وبسایت انجام میشود.

۳. چگونه میتوان از حملات XSS جلوگیری کرد؟

برای جلوگیری از حملات XSS، میتوانید از روشهای زیر استفاده کنید:

- استفاده از فیلترهای ورودی برای پاکسازی دادههای ورودی کاربران.

- استفاده از سیاستهای امنیتی محتوا (CSP) برای محدود کردن منابع قابل بارگذاری.

- اجتناب از استفاده از دادههای کاربر در HTML بدون پاکسازی مناسب.

دیدگاهتان را بنویسید